Pour que vos emails de prospection touchent leur cible, une étape est absolument incontournable : tester et valider vos configurations SPF, DKIM et DMARC. Ces protocoles d'authentification sont votre première ligne de défense. Ils empêchent vos messages de tomber dans les filtres anti-spam et protègent la réputation de votre domaine, un pilier pour la réussite de n'importe quelle campagne outbound.

Pourquoi l'authentification des emails est un enjeu stratégique

Négliger l'authentification de vos emails, c'est un peu comme lancer une campagne de prospection avec une adresse qui clignote "spam" avant même que le premier message soit parti. Pour une équipe commerciale aujourd'hui, maîtriser ces protocoles n'est plus une simple formalité technique, c'est une compétence clé. Le succès de vos efforts en dépend directement.

Le trio gardien de votre délivrabilité

Pour faire simple et démystifier ces acronymes, imaginons des rôles bien concrets.

-

SPF (Sender Policy Framework) : Voyez-le comme le physionomiste à l'entrée d'un club privé. Il a une liste très précise des serveurs autorisés (vos outils d'emailing, votre messagerie pro) à envoyer des emails au nom de votre entreprise. Si un serveur qui n'est pas sur la liste essaie d'entrer, la porte reste fermée.

-

DKIM (DomainKeys Identified Mail) : C'est le sceau de cire qui garantit l'authenticité d'une lettre royale. Il ajoute une signature numérique unique à chaque email, prouvant que son contenu n'a pas été modifié en chemin. Si le sceau est brisé, la méfiance s'installe immédiatement.

-

DMARC (Domain-based Message Authentication, Reporting, and Conformance) : Lui, c'est le chef de la sécurité. Il consulte les rapports du physionomiste (SPF) et vérifie l'intégrité du sceau (DKIM). Ensuite, il applique des consignes très claires : que faire si un imposteur est repéré ? Il peut se contenter de surveiller, envoyer l'email suspect en quarantaine (spam), ou le rejeter sans ménagement.

L'impact concret sur vos campagnes outbound

Imaginons un scénario classique : une campagne B2B parfaitement ficelée, avec une segmentation au laser, un copywriting percutant et une offre en or. Et pourtant, les taux d'ouverture sont désastreux. La cause la plus probable ? Une configuration d'authentification défaillante qui envoie directement 80 % de vos emails dans les spams.

Un domaine qui applique une politique DMARC stricte (p=reject) peut voir sa délivrabilité s'améliorer de 5 à 10 %. C'est souvent ce qui fait la différence entre une campagne qui cartonne et une autre qui part à la poubelle.

Cet effort initial pour tester SPF, DKIM et DMARC n'est pas une perte de temps, c'est un investissement direct dans le ROI de vos actions. Sans cette base saine, la meilleure stratégie de prospection est vouée à l'échec. C'est pour cette raison qu'il ne suffit pas d'avoir une liste d'adresse mail valide ; il faut aussi s'assurer que les messages envoyés à cette liste arrivent bien à destination.

Pour mieux comprendre les conséquences d'une mauvaise configuration, vous pouvez consulter ces astuces pour éviter que vos emails n'arrivent en spam. Bien maîtriser ce trio est la première étape pour que vos messages atteignent enfin vos prospects et que vos efforts portent leurs fruits.

Décoder le rôle de chaque protocole d'authentification

Pour vraiment maîtriser votre délivrabilité et assurer le succès de vos campagnes, il est essentiel de comprendre comment SPF, DKIM et DMARC travaillent main dans la main. Il ne s’agit pas de protocoles interchangeables ; chacun joue un rôle bien précis, mais complémentaire, pour protéger votre réputation d’expéditeur et garantir que vos messages arrivent bien à destination.

Imaginez-les comme une équipe de sécurité qui protège un colis de grande valeur : votre email de prospection.

Cette synergie est d'autant plus importante lorsque vous utilisez des outils d'emailing externes. Une configuration solide assure que même les emails envoyés depuis les serveurs d'un tiers sont perçus comme légitimes par les filtres anti-spam.

SPF : le portier qui vérifie les autorisations

Le SPF (Sender Policy Framework) constitue la première ligne de défense. C'est le plus simple, mais il est fondamental. Son rôle est de déclarer publiquement : "Seuls ces serveurs ont le droit d'envoyer des emails en utilisant mon nom de domaine." En clair, c'est une liste blanche d'adresses IP autorisées.

Concrètement, quand vous lancez une campagne via votre plateforme de prospection, le serveur du destinataire va jeter un œil à votre enregistrement SPF. Il vérifie si l'adresse IP du serveur d'envoi est bien dans votre liste. Si oui, l'email passe ce premier contrôle. Sinon, il est immédiatement signalé comme suspect.

C’est un moyen très efficace pour bloquer la majorité des tentatives d'usurpation basiques, où un fraudeur essaie de se faire passer pour vous.

Et cette pratique devient la norme. L'adoption de SPF parmi les domaines en .fr a atteint 69,0 %, une progression fulgurante par rapport aux 52,5 % de 2023. Cette hausse montre bien que l'authentification email est devenue un prérequis pour toute campagne B2B sérieuse. Vous pouvez en apprendre plus sur cette tendance sur le site de l'AFNIC.

DKIM : le sceau qui garantit l'intégrité

Ensuite, vient le DKIM (DomainKeys Identified Mail). Si SPF vérifie qui a le droit d'envoyer, DKIM s'assure que le message n'a pas été altéré pendant son trajet. Pensez-y comme un sceau de cire numérique inviolable.

Techniquement, une signature cryptographique unique est ajoutée dans l'en-tête de chaque email. Cette signature est créée avec une clé privée que seul votre serveur d'envoi connaît. Le serveur de votre destinataire utilise la clé publique, que vous avez publiée dans vos DNS, pour déchiffrer et valider cette signature.

Si la vérification réussit, c'est la double confirmation que l'email vient bien de votre domaine et que son contenu est resté intact. C'est une sécurité bien plus robuste, car elle fonctionne même lorsque l'email est transféré, une situation où SPF seul peut parfois montrer ses limites.

Le schéma ci-dessous illustre parfaitement comment ces trois protocoles collaborent.

On voit bien que chaque protocole intervient à une étape clé, construisant progressivement la confiance auprès des serveurs de réception.

DMARC : le stratège qui donne les ordres

Enfin, le DMARC (Domain-based Message Authentication, Reporting and Conformance) vient chapeauter le tout. C'est le chef d'orchestre. C'est lui qui dit aux serveurs de réception quoi faire exactement quand un email échoue aux vérifications SPF ou DKIM.

DMARC ne se contente pas de vérifier ; il applique la politique que vous avez définie.

p=none: Ne fais rien de spécial pour le moment, mais envoie-moi un rapport sur ce qui se passe. C'est le mode surveillance, idéal pour commencer.p=quarantine: Si un email échoue, place-le directement dans le dossier spam du destinataire.p=reject: Si un email échoue, refuse-le purement et simplement. Il n'atteindra jamais la boîte de réception.

Le plus grand atout de DMARC, c'est sa fonction de reporting. Il vous envoie des rapports détaillés (RUA) qui vous montrent qui envoie des emails en utilisant votre domaine, que ce soit légitime ou non. C'est une mine d'or pour identifier les services non autorisés et corriger les erreurs de configuration.

Pour vous aider à y voir plus clair, voici un tableau récapitulatif.

Comparatif des protocoles d'authentification email

Ce tableau résume les fonctions, les objectifs et les principaux avantages de SPF, DKIM et DMARC pour une compréhension rapide.

| Protocole | Objectif principal | Méthode de vérification | Principal avantage pour la prospection |

|---|---|---|---|

| SPF | Autoriser les serveurs d'envoi | Vérifie l'adresse IP de l'expéditeur par rapport à une liste publiée dans les DNS. | Empêche l'usurpation simple et améliore la confiance initiale du serveur de réception. |

| DKIM | Garantir l'intégrité du message | Valide une signature cryptographique unique ajoutée à l'en-tête de l'email. | Prouve que le contenu de l'email n'a pas été altéré et confirme l'authenticité du domaine. |

| DMARC | Appliquer une politique et obtenir des rapports | S'assure de l'alignement SPF/DKIM et applique les instructions (none, quarantine, reject). | Donne un contrôle total sur les emails envoyés avec votre domaine et fournit des rapports pour détecter les abus. |

En somme, SPF autorise les expéditeurs, DKIM garantit l'intégrité du message, et DMARC applique vos règles du jeu tout en vous donnant une visibilité cruciale. C'est cette combinaison qui rend votre stratégie d'emailing robuste et crédible, un prérequis pour tout test SPF DKIM DMARC réussi.

Les outils indispensables pour vérifier votre configuration

Bon, assez de théorie. Il est temps de mettre les mains dans le cambouis et de voir ce qui se passe réellement avec votre nom de domaine. La bonne nouvelle, c'est que vous n'avez pas besoin d'être un admin système chevronné pour faire ce diagnostic. Il existe une panoplie d'outils en ligne, souvent gratuits, qui font tout le travail à votre place.

On va passer en revue mes préférés, ceux que j'utilise tout le temps. L'idée, c'est que vous puissiez vous-même tester vos configs SPF, DKIM et DMARC en quelques clics, sans avoir à déchiffrer une doc technique obscure.

MXToolbox : le couteau suisse du diagnostic email

Pour beaucoup de pros, MXToolbox est le premier réflexe, et ce n'est pas pour rien. C'est un véritable couteau suisse qui propose une tonne de diagnostics DNS, y compris des vérifications ciblées pour l'authentification des emails.

Son plus grand atout, c'est sa simplicité. Pour lancer un test, c'est tout bête :

- Allez sur la page "SuperTool" de MXToolbox.

- Tapez votre nom de domaine.

- Dans le menu déroulant, choisissez ce que vous voulez vérifier ("SPF Record Lookup", "DKIM Lookup", "DMARC Lookup").

- Lancez l'analyse.

En quelques secondes, vous obtenez un rapport super clair. Souvent, il y a des codes couleur : vert si tout est nickel, jaune ou rouge quand il y a un souci. L'outil est particulièrement doué pour disséquer votre enregistrement SPF et pointer du doigt les erreurs classiques, comme le fait d'avoir trop de recherches DNS.

Dmarcian : pour aller au fond des choses avec DMARC

Si MXToolbox est un excellent généraliste, Dmarcian est le spécialiste incontesté de DMARC. L'outil a vraiment été pensé pour aider les entreprises à déployer et suivre DMARC correctement. Leur "DMARC Record Checker" est une petite merveille.

Ce que j'aime, c'est qu'il ne se contente pas de vous dire si la syntaxe de votre enregistrement est bonne. Il l'interprète et vous explique en clair ce que chaque balise signifie pour votre politique de sécurité. C'est parfait pour vraiment saisir l'impact de passer d'une politique laxiste p=none à une politique plus stricte comme p=quarantine.

Un petit conseil d'habitué : croisez toujours les résultats de plusieurs outils. L'un peut vous donner une super visualisation, tandis qu'un autre va creuser plus loin dans les détails techniques. Cette double vérification, c'est votre meilleure assurance pour ne rien laisser passer.

Par exemple, si MXToolbox vous alerte sur un problème SPF, Dmarcian vous montrera concrètement comment cet échec plombe votre alignement DMARC global.

EasyDMARC : l'approche tout-en-un et conviviale

EasyDMARC est une autre plateforme très solide qui offre une belle suite d'outils de diagnostic gratuits. Son interface est plus moderne et intuitive, ce qui en fait un excellent point de départ si vous êtes novice.

Ce qui les distingue, ce sont leurs "Power Tools". Ils permettent de générer, vérifier et analyser vos enregistrements de manière très visuelle. Leur "SPF Record Checker", par exemple, ne fait pas que valider. Il décompose votre enregistrement pour vous montrer toutes les adresses IP et les domaines qui sont autorisés à envoyer des emails en votre nom. C'est hyper pratique quand votre SPF commence à ressembler à une liste de courses après avoir ajouté plusieurs services (votre outil d'emailing, votre CRM, etc.).

Mise en situation rapide :

Vous venez de souscrire à un nouvel outil de prospection. Avant même d'envoyer votre première campagne, passez votre domaine à la moulinette d'EasyDMARC. L'outil pourrait vous révéler que le serveur de ce nouveau service n'est pas encore dans votre SPF. C'est le genre d'oubli tout bête qui peut envoyer tous vos emails de prospection directement dans les spams.

Prendre ce réflexe de vérification est crucial pour garder une bonne délivrabilité. D'ailleurs, au-delà de la technique, il est tout aussi important de savoir comment tester une adresse mail individuellement pour s'assurer qu'elle est valide avant de l'ajouter à vos listes.

Pourquoi jongler avec plusieurs outils ?

Vous vous dites peut-être : "Pourquoi s'embêter avec trois outils s'ils font la même chose ?". En réalité, chacun a sa propre spécialité et son angle d'attaque.

- Ils se complètent : Un outil peut être imbattable pour repérer les erreurs de syntaxe, tandis qu'un autre vous donnera une interprétation beaucoup plus fine de vos politiques DMARC.

- Pour confirmer un diagnostic : Si deux services indépendants pointent le même problème, vous pouvez être certain que c'est une priorité absolue à corriger.

- Une question de préférence : Chaque plateforme présente les infos différemment. Certains préfèrent les graphiques, d'autres les tableaux. L'important est de trouver l'outil qui vous parle le plus, celui qui vous permet de comprendre en un clin d'œil où vous en êtes.

En intégrant ces vérifications rapides dans votre routine, surtout avant de lancer une campagne importante, vous mettez toutes les chances de votre côté. Ces outils transforment ce qui ressemble à une tâche technique rébarbative en un simple contrôle de routine, accessible à toute l'équipe.

Voilà, votre rapport de test est tombé, et il est plein de rouge et de messages d'erreur. Surtout, pas de panique ! C'est une étape tout à fait normale, et la bonne nouvelle, c'est que tout est réparable. En fait, voir ces erreurs est une excellente chose : vous venez de mettre le doigt sur les failles exactes qui plombent votre délivrabilité.

Considérez cette section comme votre guide de dépannage. Nous allons décortiquer chaque diagnostic pour le transformer en un plan d'action simple et direct. L'idée est de passer d'un rapport qui peut sembler un peu barbare à une configuration en béton, qui assure que vos emails de prospection arrivent bien à destination.

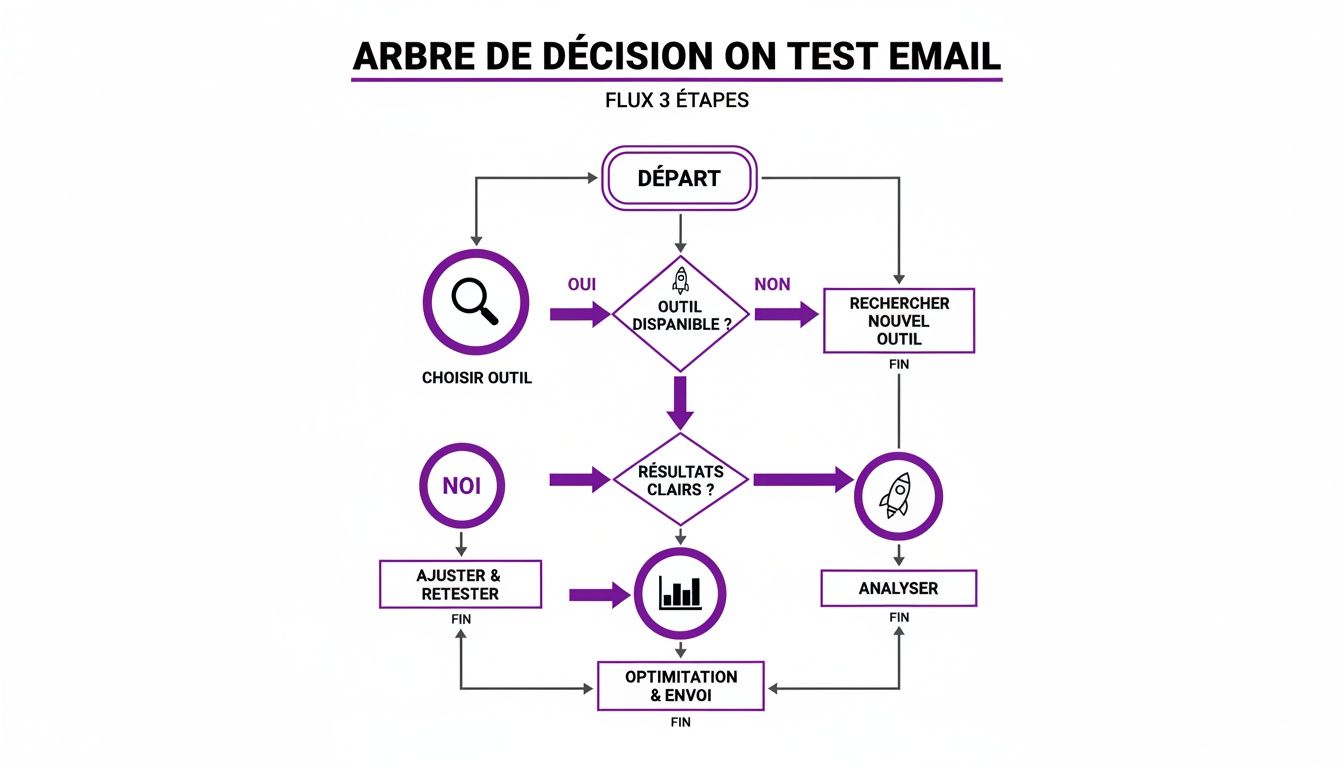

Pour vous donner une vue d'ensemble, voici un petit arbre de décision qui résume le processus, du choix de l'outil à l'analyse des résultats.

Ce cheminement en trois temps est vraiment la base d'une bonne hygiène email : on choisit un bon outil, on lance le diagnostic, et on analyse les retours pour corriger le tir.

Les erreurs SPF les plus courantes et comment les régler

L'enregistrement SPF, c'est souvent le premier point de blocage. Sa syntaxe est très rigide, et une petite erreur est vite arrivée, surtout quand on commence à empiler les services tiers comme un CRM, une plateforme d'emailing, etc.

L'une des alertes les plus fréquentes, c'est le fameux « Too many DNS lookups ». Pour faire simple, votre enregistrement SPF ne doit pas déclencher plus de 10 recherches DNS pour être validé. Chaque petite instruction comme include, a, mx, exists, ou redirect compte comme une recherche.

Prenons un cas concret : vous avez ajouté Google Workspace, HubSpot, SendGrid et un autre outil marketing dans votre SPF. Chacun utilise un include. Sans vous en rendre compte, vous frôlez la limite, voire vous la dépassez.

La solution ? Il faut rationaliser tout ça. Vérifiez si certains include ne sont pas redondants ou si un fournisseur ne propose pas une alternative plus légère. Parfois, la meilleure option est de créer un sous-domaine dédié pour certains types d'envois.

Une autre erreur classique est le « PermError » (pour Erreur Permanente). Ce message signale un gros problème de syntaxe qui rend votre enregistrement invalide. Ça peut être une simple faute de frappe, la présence de plusieurs enregistrements SPF (il ne doit y en avoir qu'un seul !) ou une mauvaise utilisation des mécanismes.

Dépanner les problèmes de signature DKIM

Avec DKIM, les soucis tournent presque toujours autour de la clé de chiffrement et de ce qu'on appelle le « sélecteur ».

L'erreur « Invalid selector » ou « Public key not found » est un grand classique. Le sélecteur DKIM, c'est un peu comme une étiquette qui aide le serveur du destinataire à trouver la bonne clé publique dans vos DNS. Si le sélecteur indiqué dans l'en-tête de l'email ne mène à aucune clé, la vérification échoue.

Ça arrive souvent quand on configure un nouvel outil d'envoi. On a peut-être mal copié-collé l'enregistrement DNS fourni par l'outil, ou tout simplement oublié de le publier.

Assurez-vous que le nom de l'enregistrement DNS correspond pile poil au format exigé par votre fournisseur. C'est généralement quelque chose comme

sélecteur._domainkey.votredomaine.com. Une seule faute de frappe, et tout tombe à l'eau.

Un autre piège courant est le décalage entre la clé privée qui signe l'email et la clé publique qui est publiée. Si vous mettez à jour vos clés chez votre fournisseur, il faut impérativement mettre à jour l'enregistrement DNS en parallèle.

Comprendre la logique des politiques DMARC

Interpréter un rapport DMARC, c'est moins une question d'erreur technique que de stratégie. La balise la plus importante est la politique (p=). C'est elle qui dit aux serveurs de réception quoi faire si un email échoue aux tests.

-

p=none: La phase de surveillance. C'est le point de départ OBLIGATOIRE. Avec cette politique, les emails qui échouent sont quand même livrés. Son unique but est de vous permettre de collecter des rapports (via la balise RUA) pour voir qui envoie des emails en votre nom. C'est une phase d'audit cruciale. -

p=quarantine: La mise en quarantaine. Une fois que vous êtes sûr d'avoir identifié et autorisé toutes vos sources d'envoi légitimes, vous pouvez passer àquarantine. Les emails non authentifiés seront alors envoyés dans le dossier spam. -

p=reject: Le rejet pur et simple. C'est l'objectif final. Les emails qui échouent sont carrément bloqués. C'est la meilleure protection contre l'usurpation d'identité, mais il ne faut l'activer que lorsque vous êtes absolument certain de votre configuration.

Le passage de none à reject doit se faire en douceur. Si vous allez trop vite, vous risquez de bloquer des emails importants, comme ceux de votre service de facturation ou d'un outil marketing que vous aviez oublié.

Pour y voir plus clair, voici un petit tableau qui résume tout ça.

Diagnostic et solutions pour les erreurs SPF et DKIM fréquentes

Ce tableau présente les erreurs les plus communes détectées lors des tests SPF et DKIM, leur signification et les étapes concrètes pour les résoudre.

| Erreur commune | Signification probable | Action corrective |

|---|---|---|

| SPF: Too many lookups | Votre enregistrement SPF dépasse la limite de 10 recherches DNS autorisées. | Réduisez le nombre de include ou de mécanismes de recherche. Pensez à "aplatir" votre enregistrement si possible. |

| SPF: PermError | Une erreur de syntaxe ou plusieurs enregistrements SPF existent pour votre domaine. | Vérifiez la syntaxe et fusionnez tous les enregistrements en un seul. Un seul v=spf1 par domaine. |

| DKIM: Key not found | Le sélecteur dans l'en-tête de l'email ne correspond à aucune clé publique dans vos DNS. | Vérifiez que le sélecteur et l'enregistrement DNS sont correctement configurés et publiés. |

| DMARC: Misaligned | L'email a réussi SPF ou DKIM, mais le domaine utilisé n'est pas aligné avec le domaine de l'expéditeur. | Assurez-vous que le domaine de l'enveloppe (Return-Path) et le domaine de signature DKIM correspondent au domaine visible dans le "From". |

En attaquant ces erreurs de manière méthodique, votre test SPF DKIM DMARC devient bien plus qu'une simple vérification : c'est un véritable outil d'optimisation. Chaque correction vous rapproche un peu plus d'une délivrabilité parfaite et renforce la réputation de votre marque.

Utiliser les rapports DMARC pour une surveillance continue

Avoir une configuration d'authentification au top, c'est bien. C'est le point de départ indispensable. Mais si vous vous arrêtez là, vous passez à côté de l'essentiel. Le vrai super-pouvoir de DMARC, c'est de transformer cette configuration statique en un système de surveillance vivant et permanent. C'est votre tour de contrôle pour la réputation de votre domaine.

Le secret, ce sont les rapports agrégés DMARC, qu'on appelle aussi rapports RUA (Reporting URI for Aggregate data). Ce sont de vraies pépites d'informations que les serveurs de réception (Gmail, Outlook, et les autres) vous envoient chaque jour.

Ces rapports vous donnent une vision claire et détaillée de qui envoie des emails en se faisant passer pour vous, que ce soit légitime ou non. Ils précisent aussi si ces envois passent les examens SPF et DKIM. Voyez ça comme le rapport quotidien de l'agent de sécurité qui garde un œil sur toutes les entrées de votre entreprise numérique.

Décrypter le contenu d'un rapport DMARC

Soyons honnêtes, la première fois qu'on ouvre un rapport RUA, ça pique un peu les yeux. C'est un fichier XML, un format conçu pour les machines, pas vraiment pour les humains.

Heureusement, il est hors de question de les décortiquer à la main. Des services comme Dmarcian, EasyDMARC ou Postmark proposent des outils qui avalent ces fichiers bruts et les recrachent sous forme de tableaux de bord limpides et surtout, exploitables.

Une fois traduit, un rapport vous montre l'essentiel :

- La source d'envoi : L'adresse IP du serveur qui a toqué à la porte.

- Le volume : Le nombre d'emails venus de cette source.

- Le statut SPF : Est-ce que le test SPF est passé ? Oui ou non.

- Le statut DKIM : La signature DKIM est-elle valide ? Oui ou non.

- L'alignement DMARC : Les domaines SPF/DKIM correspondent-ils bien au domaine de l'expéditeur ?

C'est avec cette vision d'ensemble que vous allez pouvoir repérer les comportements étranges et agir avant que ça ne dégénère.

Exemple concret : L'équipe marketing met à jour votre plateforme d'envoi d'emails transactionnels. Le lendemain, vos rapports DMARC affichent une chute vertigineuse du taux de succès DKIM pour cette source. Bingo. Vous venez de détecter un problème qui aurait pu flinguer la délivrabilité de vos factures et confirmations de commande, bien avant le premier appel d'un client mécontent.

Cette réactivité fait toute la différence. Une bonne configuration n'est utile que si elle est maintenue.

Automatiser la surveillance pour gagner en efficacité

Consulter les rapports manuellement, c'est formateur au début, mais ça devient vite une corvée. L'idée est d'intégrer cette surveillance à vos habitudes sans y passer vos journées. La plupart des analyseurs DMARC permettent justement de mettre en place des alertes automatiques.

Vous pouvez, par exemple, demander à être prévenu immédiatement si :

- Une nouvelle source d'envoi, totalement inconnue au bataillon, fait son apparition.

- Un service que vous utilisez (votre CRM, par exemple) se met soudainement à échouer les contrôles d'authentification.

- Le volume d'emails frauduleux qui tentent d'usurper votre nom de domaine dépasse un seuil critique.

Cette approche proactive change la donne. Au lieu de vous demander pourquoi votre dernière campagne de prospection a fait un flop, vous êtes alerté en amont d'un souci technique. Vous pouvez ainsi corriger une erreur de configuration SPF sur un nouvel outil avant même d'envoyer le premier email.

Cette surveillance continue s'intègre d'ailleurs parfaitement dans une démarche globale d'hygiène de vos données. Par exemple, après avoir pris le temps de vérifier un email pour confirmer sa validité, le monitoring DMARC s'assure que le message que vous lui envoyez arrivera bien avec le sceau "Authentifié" aux yeux du serveur de destination.

Au final, faire un test SPF DKIM DMARC ponctuel, c'est comme faire un check-up annuel chez le médecin. Utiliser les rapports DMARC en continu, c'est comme porter une montre connectée qui surveille vos signes vitaux 24/7. C'est cette vigilance constante qui garantit une délivrabilité à toute épreuve et une réputation de domaine en béton armé.

Vos questions sur les tests SPF, DKIM et DMARC

Même avec les bases techniques en tête, des questions très concrètes reviennent souvent sur le tapis. C’est tout à fait normal. Voici les réponses aux interrogations les plus fréquentes pour vous aider à y voir plus clair et à finaliser votre configuration sereinement.

Est-ce que je dois vraiment configurer SPF, DKIM et DMARC si je n'envoie que quelques emails ?

La réponse est un grand oui. Même si les nouvelles règles de Gmail et Outlook visent surtout les gros expéditeurs (ceux qui dépassent les 5 000 emails par jour), l'authentification des emails n'est pas qu'une histoire de volume.

Voyez ça comme une mesure de protection de base pour la réputation de votre nom de domaine. Sans ces protocoles, il est beaucoup plus facile pour un acteur malveillant d'usurper votre adresse pour des campagnes de phishing. Résultat ? Votre crédibilité en prend un coup, même si vous n'envoyez qu'une poignée d'emails par mois.

Pour commencer, est-ce qu'un simple enregistrement SPF peut faire l'affaire ?

Mettre en place un enregistrement SPF, c'est un excellent point de départ. Mais seul, il est malheureusement loin d'être suffisant. Le souci, c'est que SPF vérifie uniquement si le serveur d'envoi est autorisé, et il peut facilement "casser" lors d'un simple transfert d'email.

J'aime bien utiliser cette analogie : imaginez une équipe de sécurité. SPF, c'est le portier qui vérifie les invitations à l'entrée. DKIM, c'est l'expert en sécurité qui s'assure que le contenu du message n'a pas été modifié en cours de route grâce à une signature scellée. Et DMARC ? C'est le chef de la sécurité qui donne les consignes : il dit quoi faire si les vérifications de SPF ou DKIM échouent. Chaque maillon est indispensable.

Pour une protection qui tient la route et une délivrabilité optimale, le trio SPF, DKIM et DMARC est incontournable. Se passer de l'un ou de l'autre, c'est un peu comme laisser une porte de service grande ouverte.

Quel est le danger si j'applique tout de suite une politique DMARC stricte ?

Basculer directement à une politique p=reject sans passer par une phase d'observation avec p=none est une très mauvaise idée. C'est le meilleur moyen de bloquer des emails parfaitement légitimes sans même vous en rendre compte.

Prenons un exemple concret : vous avez oublié d'inclure les serveurs de votre outil de facturation dans votre enregistrement SPF. Si votre politique DMARC est sur "reject", toutes les factures que vous envoyez à vos clients seront tout simplement refusées par leurs serveurs. Un vrai cauchemar opérationnel en perspective.

La bonne méthode, c'est d'y aller pas à pas :

- Commencez toujours avec

p=none. Cette politique vous permet de recevoir des rapports DMARC pour lister toutes les sources qui envoient des emails en votre nom, sans rien bloquer. - Une fois que tout est clair, passez à

p=quarantine. Les emails suspects iront dans le dossier spam de vos destinataires, ce qui vous offre un filet de sécurité. - Enfin, activez

p=rejectseulement quand vous êtes absolument certain que tous vos services légitimes (CRM, outil de facturation, newsletter, etc.) sont correctement authentifiés.

Cette approche progressive vous garantit une transition en douceur, sans risquer de couper des communications vitales pour votre activité. Le test SPF DKIM DMARC n'est pas un sprint, c'est un processus méthodique pour blinder durablement vos envois.

Construisez des listes de prospects ultra-qualifiées sans effort. Avec Scraap.ai, automatisez l'extraction et l'enrichissement de données B2B pour alimenter vos campagnes avec des contacts prêts à être convertis. Découvrez Scraap.ai dès maintenant.