Vous avez préparé une campagne de prospection au top, avec un ciblage parfait et un message percutant. Mais voilà le problème : une bonne partie de vos e-mails n'arrive jamais à destination. C'est souvent le signe d'une authentification e-mail bâclée. Pensez à SPF et DKIM comme les gardiens de votre réputation d'expéditeur ; ce sont eux qui s'assurent que vos messages sont bien livrés.

Pourquoi vos e-mails de prospection atterrissent en spam

En prospection B2B, la délivrabilité n'est pas juste un détail technique. C'est la base de tout. Chaque e-mail qui atterrit dans le dossier spam, c'est une occasion manquée et de l'argent jeté par les fenêtres. Sans une authentification solide, les serveurs de messagerie comme Gmail ou Outlook vous perçoivent comme un expéditeur suspect, voire dangereux.

Imaginez SPF (Sender Policy Framework) comme le passeport de votre domaine d'envoi. Il contient tout simplement la liste des serveurs autorisés à expédier des e-mails en votre nom. À la réception d'un message, le serveur du destinataire jette un œil à ce "passeport" pour vérifier que l'expéditeur est bien légitime.

De son côté, DKIM (DomainKeys Identified Mail) fonctionne comme un sceau de cire sur une lettre. Il ajoute une signature numérique, unique et cryptée, à votre message. Ce sceau infalsifiable prouve que le contenu de l'e-mail n'a pas été altéré en cours de route.

Ignorer ces deux protocoles, c'est un peu comme envoyer votre meilleur commercial à un rendez-vous client sans badge ni carte de visite. Il y a de fortes chances qu'il se fasse refouler à l'entrée.

L'impact concret sur vos campagnes

Bien configurer SPF et DKIM, ça change tout dans la façon dont les filtres anti-spam vous perçoivent. Les bénéfices pour vos campagnes de prospection sont immédiats et mesurables :

- Une meilleure délivrabilité : Vos e-mails ont beaucoup plus de chances d'arriver dans la boîte de réception principale plutôt que de se perdre dans les spams.

- La protection de votre réputation : Vous empêchez des personnes malintentionnées d'usurper votre nom de domaine pour envoyer du spam ou des tentatives de phishing. C'est votre image de marque qui est en jeu.

- Des taux de réponse en hausse : Logique : plus vos e-mails sont lus, plus vous avez de chances d'obtenir une réponse. Une bonne délivrabilité est le point de départ de tout engagement.

Ces protocoles deviennent absolument cruciaux lorsque vous utilisez des outils de prospection comme Scraap.ai, qui envoient des volumes d'e-mails importants. Pour que ces plateformes donnent le meilleur d'elles-mêmes, les fondations – c'est-à-dire l'authentification de votre domaine – doivent être impeccables. D'ailleurs, avant même de penser à envoyer quoi que ce soit, assurez-vous de partir sur de bonnes bases avec une liste d'adresse mail valide pour limiter les rejets et protéger votre réputation.

Comprendre le rôle de SPF : le contrôle d'identité de vos e-mails

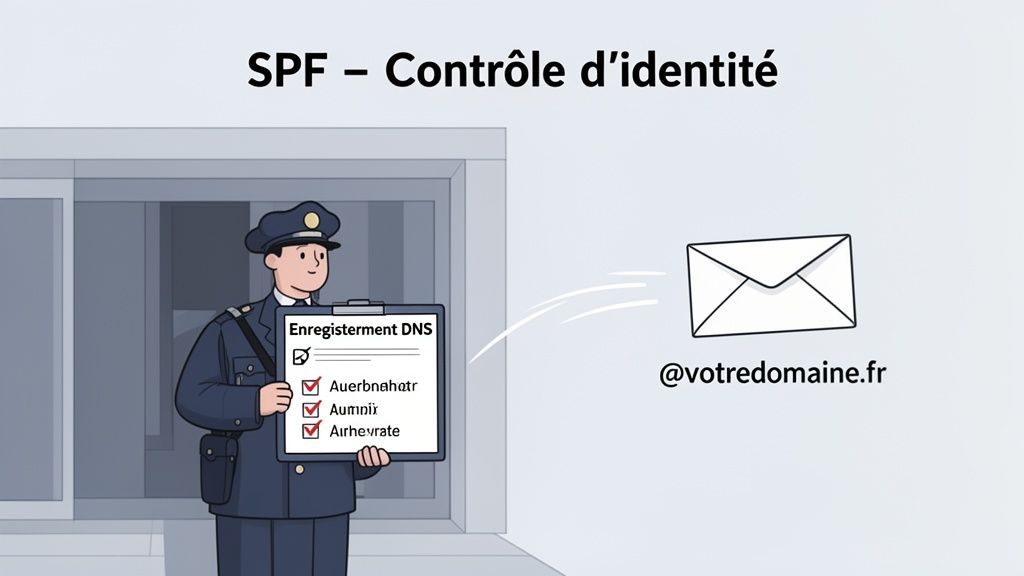

Pour bien comprendre ce qu'est le SPF (Sender Policy Framework), imaginez que votre nom de domaine est une sorte de club privé très sélect. Seuls les membres figurant sur une liste officielle à l'entrée ont le droit d'agir et de parler au nom du club. C'est exactement ce que fait SPF : il publie la liste officielle des serveurs de messagerie (les « membres ») autorisés à envoyer des e-mails en votre nom.

Cette liste n'est pas cachée au fond d'un tiroir. Elle est publique, inscrite noir sur blanc dans les enregistrements DNS de votre domaine. C'est un simple fichier texte que n'importe quel serveur de réception peut consulter en une fraction de seconde.

Alors, quand vous envoyez un e-mail, le serveur de votre destinataire joue le rôle du videur. Il vérifie l'adresse IP du serveur expéditeur et la compare à la liste que vous avez publiée dans votre enregistrement SPF. Si l'adresse IP est sur la liste, c'est bon, l'e-mail est jugé légitime. Le contrôle d'identité est passé avec succès.

Comment fonctionne un enregistrement SPF concrètement ?

Un enregistrement SPF ressemble à une ligne de code un peu barbare, mais sa logique est en réalité très simple. C'est une chaîne de caractères qui définit les règles du jeu pour l'envoi de vos e-mails.

Voici à quoi ressemble un enregistrement SPF assez classique :

v=spf1 include:_spf.google.com include:sendgrid.net ~all

Décortiquons ça ensemble :

v=spf1: C'est juste l'étiquette de départ. Elle indique simplement qu'il s'agit bien d'un enregistrement SPF (version 1).include:: Ce mécanisme est absolument essentiel aujourd'hui. Il vous permet d'autoriser des services tiers, comme Google Workspace pour vos e-mails quotidiens ou SendGrid pour vos campagnes, sans avoir à lister manuellement toutes leurs adresses IP. C'est un gain de temps et une sécurité énorme.~allou-all: C'est la consigne de fin, et elle est cruciale. Elle dit au serveur de réception quoi faire avec les e-mails qui viennent de serveurs non présents sur votre liste.

La différence entre

~allet-allest fondamentale. Pensez-y comme à un ordre donné à un agent de sécurité.

~all(Soft Fail) lui murmure : « Si l'expéditeur n'est pas sur la liste, sois méfiant, signale-le comme suspect, mais laisse-le peut-être passer sous surveillance. »

~all(Hard Fail) est un ordre direct et sans appel : « Si l'expéditeur n'est pas sur la liste, c'est non. Refuse l'entrée immédiatement. »

Le choix entre les deux a un impact direct sur la façon dont vos e-mails sont perçus. Le ~all est plus souple, souvent recommandé au début. Le -all, lui, offre une protection maximale contre l'usurpation une fois que vous êtes sûr d'avoir bien listé toutes vos sources d'envoi.

Pourquoi le SPF n'est plus une option

Aujourd'hui, mettre en place le SPF n'est plus une simple « bonne pratique », c'est une condition sine qua non pour toute entreprise qui se respecte. Les géants de la messagerie comme Google et Microsoft l'exigent pour quiconque envoie des e-mails en quantité.

Cette exigence se confirme aussi en France. L'adoption du SPF par les domaines en .fr a grimpé à 69,0 %, une belle progression par rapport aux 52,5 % de 2023. Cette hausse montre bien que les entreprises françaises prennent très au sérieux les risques d'usurpation d'identité, un enjeu critique, surtout pour les équipes de prospection B2B. La Poste va même plus loin et le rend obligatoire : sans SPF, vos e-mails risquent de finir directement dans les spams. Pour creuser le sujet, n'hésitez pas à consulter les détails sur l'adoption de SPF en France.

Sans un enregistrement SPF correct, vos campagnes de prospection, aussi brillantes soient-elles, n'atteindront jamais leur cible. Mais attention, le SPF ne fait pas tout. Il vérifie d'où vient l'e-mail, mais pas si son contenu a été modifié en cours de route. C'est là que son acolyte, DKIM, entre en scène.

Garantir l'intégrité de vos messages avec DKIM

Si SPF se charge de valider qui a le droit d'envoyer des emails en votre nom, DKIM (DomainKeys Identified Mail) remplit une mission tout aussi critique : il certifie que le contenu de vos messages n'a pas été modifié en cours de route. Pensez-y comme à un sceau de cire numérique qui garantit l'inviolabilité de chaque email que vous envoyez.

Pour prendre une analogie simple, imaginez que vous envoyez un contrat important par courrier. SPF serait la vérification que l'adresse de l'expéditeur sur l'enveloppe est bien la vôtre. DKIM, lui, serait le sceau officiel apposé sur le rabat, qui prouve que personne n'a ouvert l'enveloppe pour trafiquer le document à l'intérieur.

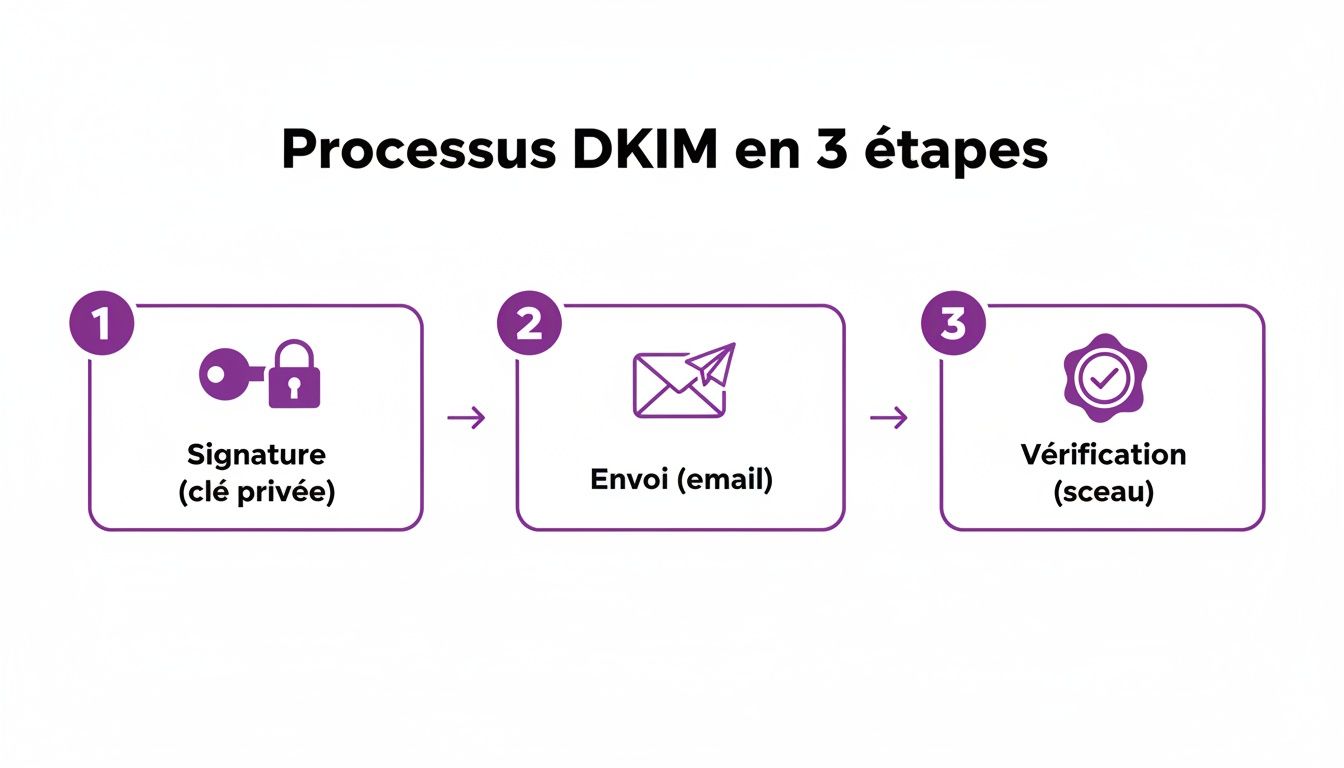

Ce protocole repose sur un mécanisme de cryptographie assez malin. Votre serveur d'envoi utilise une clé privée — secrète et unique à votre domaine — pour générer une signature numérique complexe. Cette signature est ensuite ajoutée discrètement dans l'en-tête de chaque email qui part de chez vous.

Comment fonctionne la vérification DKIM

Quand le serveur de votre destinataire reçoit votre email, il fait le chemin inverse. Il va chercher dans vos enregistrements DNS une clé publique que vous aurez publiée au préalable. Cette clé publique est le binôme de votre clé privée, conçue pour fonctionner uniquement avec elle.

Le serveur se sert alors de cette clé publique pour déchiffrer la signature. Si le déchiffrement fonctionne et que la signature correspond parfaitement au contenu de l'email, le serveur est certain de deux choses :

- Authenticité : Le message a bien été envoyé par un serveur qui détient la clé privée correspondante. C'est donc bien vous.

- Intégrité : Le contenu de l'email (le corps du texte, les pièces jointes, tout) est identique à ce qu'il était au moment de l'envoi.

Si un pirate interceptait l'email et changeait ne serait-ce qu'une virgule, la signature numérique ne correspondrait plus. Le sceau serait brisé, et le serveur de réception le détecterait immédiatement.

DKIM est un signal de confiance extrêmement puissant pour les fournisseurs de messagerie. Il leur montre que non seulement vous êtes bien qui vous prétendez être (comme le fait SPF), mais aussi que vos communications sont fiables et n'ont pas été compromises en chemin.

Pourquoi DKIM est essentiel pour la prospection B2B

Dans le monde de la prospection, chaque email doit inspirer confiance pour espérer obtenir une réponse. DKIM devient alors un allié de poids. Il protège votre domaine contre les attaques de type "man-in-the-middle" et le phishing, où des personnes malintentionnées pourraient modifier vos messages pour duper vos prospects.

Son adoption est d'ailleurs en pleine croissance. En France, le déploiement de DKIM sur les domaines en .fr a bondi à 28,5 %, contre seulement 22,6 % l'année précédente. Cette accélération est un signal fort, surtout pour les équipes marketing B2B pour qui l'emailing représente 48 % des priorités, loin devant les réseaux sociaux.

Pour des outils comme Scraap.ai qui automatisent l'envoi de séquences, DKIM est la garantie que chaque message arrive intact chez le destinataire, préservant ainsi votre réputation d'expéditeur. Vous pouvez d'ailleurs consulter plus de détails sur l'authentification des emails en France.

En associant la validation de l'expéditeur (SPF) à la protection de l'intégrité du message (DKIM), vous construisez une base technique solide pour votre délivrabilité. Vous prouvez aux filtres anti-spam que vos emails sont non seulement légitimes, mais aussi sécurisés. C'est un prérequis indispensable pour lancer des campagnes de prospection efficaces à grande échelle.

Comment configurer SPF et DKIM pas à pas sur votre domaine

Passer de la théorie à la pratique peut faire un peu peur, mais configurer SPF et DKIM est bien plus simple qu'on ne l'imagine. Ce guide est là pour vous accompagner, même si vous n'avez pas de bagage technique. L'objectif est clair : blinder la sécurité de votre domaine pour que vos campagnes de prospection aient toutes les chances d'atterrir en boîte de réception.

Concrètement, la configuration se fait en deux temps. D'abord, on récupère les informations nécessaires chez les fournisseurs de services qui envoient des e-mails en votre nom. Ensuite, on publie ces infos dans les réglages DNS de votre nom de domaine. Chaque outil que vous utilisez, que ce soit Google Workspace, Microsoft 365, Mailchimp ou Scraap.ai, vous donnera ses propres enregistrements SPF et DKIM à intégrer.

Étape 1 : Où trouver vos enregistrements SPF et DKIM ?

Votre première mission, si vous l'acceptez : jouer les détectives. Il faut mettre la main sur les enregistrements spécifiques à chaque plateforme d'envoi d'e-mails que vous utilisez. Heureusement, la plupart des services documentent très bien cette procédure.

Voici les pistes pour les services les plus courants :

- Pour Google Workspace : Connectez-vous à votre console d'administration Google. Le chemin à suivre est "Applications" > "Google Workspace" > "Gmail" > "Authentifier les e-mails". C'est ici que Google vous permettra de générer la clé DKIM et vous rappellera la syntaxe de son enregistrement SPF (

include:_spf.google.com). - Pour Microsoft 365 : Tout se passe dans le portail Microsoft Defender. Allez dans "Email & collaboration" > "Stratégies et règles" > "Stratégies de menace" > "DKIM". Vous pourrez y activer DKIM pour votre domaine et récupérer les fameux sélecteurs CNAME à publier.

- Pour les plateformes tierces (Mailchimp, SendGrid, etc.) : Le plus simple est de fouiller dans leur centre d'aide ou leur documentation avec des mots-clés comme "authentification de domaine", "SPF" ou "DKIM". Ils vous donneront toujours la valeur exacte à copier.

Ce schéma vous montre comment fonctionne la vérification DKIM. C'est un peu comme un sceau de cire numérique sur une lettre : il garantit que le message n'a pas été ouvert ou modifié en cours de route.

Le processus se résume à trois étapes : le serveur de l'expéditeur signe l'e-mail avec une clé privée, puis le serveur du destinataire utilise une clé publique (que vous allez publier) pour vérifier que le "sceau" est intact.

Étape 2 : Ajouter les enregistrements à votre DNS

Une fois que vous avez ces informations en main, il est temps de les rendre publiques. Pour cela, rendez-vous dans l'interface de gestion de votre hébergeur de domaine – là où vous avez acheté votre nomdedomaine.com (OVH, Gandi, GoDaddy, etc.). Cherchez une section appelée "Zone DNS" ou "Gestion des DNS".

C'est là que la magie opère.

- Pour le SPF : Il s'agit d'un enregistrement de type TXT. Si vous n'en avez pas, il faut en créer un. Mais attention, s'il en existe déjà un, ne créez surtout pas un deuxième enregistrement ! Vous devez modifier l'existant. Par exemple, si vous avez déjà

v=spf1 include:_spf.google.com ~allet que vous voulez ajouter Mailchimp, il faudra le transformer env=spf1 include:_spf.google.com include:servers.mcsv.net ~all. - Pour le DKIM : Ici, vous allez créer un nouvel enregistrement, souvent de type TXT (parfois CNAME). Votre fournisseur vous donnera une "valeur hôte" (le nom) et une "valeur cible" (le contenu). Il suffit de les copier-coller sans faire d'erreur. Le nom ressemble généralement à quelque chose comme

k1._domainkey.votredomaine.com.

Un peu de patience... Les modifications DNS ne sont pas instantanées. Il faut compter entre quelques minutes et 48 heures pour que vos nouveaux réglages se propagent sur tout Internet. Inutile de paniquer si la vérification ne fonctionne pas tout de suite !

Étape 3 : Vérifier que tout fonctionne

Une fois le temps de propagation écoulé, ne sautez jamais cette étape cruciale : la vérification. Heureusement, des outils en ligne, gratuits et très fiables, sont là pour ça.

MXToolbox est un grand classique du genre. Entrez simplement votre nom de domaine, et l'outil lancera une batterie de tests sur vos enregistrements SPF et DKIM.

L'outil vous donnera un rapport limpide : des coches vertes si tout va bien, ou des alertes rouges avec des pistes pour corriger le tir si quelque chose cloche.

Une configuration bien carrée est la base d'une bonne délivrabilité. C'est d'autant plus vrai lorsque vous utilisez des outils de prospection commerciale qui dépendent de l'e-mail pour trouver de nouveaux clients. En vous assurant que votre domaine est correctement authentifié, vous mettez toutes les chances de votre côté pour que chaque e-mail compte.

Comment SPF et DKIM fonctionnent ensemble

Penser à l'authentification des emails en termes de "SPF ou DKIM" est une erreur classique. La vraie protection de votre domaine ne vient pas de l'un ou de l'autre, mais de leur alliance. Ils ne sont pas concurrents, mais bien partenaires, chacun jouant un rôle distinct mais complémentaire pour blinder vos communications.

Pour bien comprendre, imaginez-les comme un duo de sécurité qui protège un colis de grande valeur. SPF, c'est le gardien à l'entrepôt. Son rôle ? Vérifier que le livreur qui prend en charge le colis appartient bien à une société de transport autorisée par vous. C'est tout. De son côté, DKIM est le sceau en cire inviolable apposé sur le colis lui-même. Il garantit que personne n'a ouvert ou modifié le contenu pendant le trajet.

Avoir seulement SPF, c'est savoir d'où vient le colis, mais sans aucune garantie qu'il n'a pas été altéré en route. Avoir seulement DKIM, c'est recevoir un colis scellé, mais sans être certain que l'expéditeur initial était bien légitime. C'est en combinant les deux que la chaîne de confiance devient vraiment solide.

Leurs rôles complémentaires en action

Cette synergie entre SPF et DKIM prend tout son sens dans un scénario très courant : le transfert d'un email. Imaginez que vous envoyez un email de prospection à un contact, qui le transfère ensuite à son manager pour validation.

Dans cette situation, le serveur du manager reçoit l'email depuis le serveur de votre contact, et non plus directement du vôtre. La vérification SPF va donc très probablement échouer, car le serveur de votre contact n'est évidemment pas listé dans votre propre enregistrement SPF. Si vous ne comptiez que sur ce protocole, cet email tout à fait légitime pourrait finir dans les spams.

C'est là que DKIM entre en scène et sauve la mise. La signature DKIM originale, apposée au moment de votre envoi initial, est toujours là, intacte dans l'en-tête de l'email. Le serveur du manager peut donc la vérifier et confirmer que le message est bien authentique et n'a pas été modifié. La confiance est rétablie, et votre email arrive à destination.

La force de cette alliance réside dans leur capacité à couvrir mutuellement leurs faiblesses. Ensemble, ils offrent une double vérification qui rassure les serveurs de réception et protège en béton votre réputation d'expéditeur.

Un duo indispensable pour la délivrabilité

Pour visualiser plus clairement comment ces deux protocoles se complètent, rien de tel qu'un tableau récapitulatif.

Tableau comparatif des protocoles SPF et DKIM

Ce tableau met en évidence les différences clés et les rôles complémentaires de SPF et DKIM dans la stratégie d'authentification des emails.

| Critère | SPF (Sender Policy Framework) | DKIM (DomainKeys Identified Mail) |

|---|---|---|

| Objectif principal | Valider l'identité de l'expéditeur en vérifiant que le serveur d'envoi est autorisé. | Garantir l'intégrité du message en vérifiant qu'il n'a pas été altéré en transit. |

| Méthode | Compare l'adresse IP de l'expéditeur à une liste publiée dans les enregistrements DNS. | Appose une signature numérique cryptée dans l'en-tête de l'email. |

| Question posée | "Cet email vient-il d'un serveur autorisé à envoyer pour ce domaine ?" | "Ce message est-il exactement le même que celui qui a été envoyé à l'origine ?" |

| Point faible | Peut échouer lors du transfert d'emails ou avec certains services tiers. | Ne vérifie pas directement la légitimité du chemin d'envoi de l'email. |

Comprendre cette synergie est la première brique essentielle pour bâtir une stratégie de délivrabilité à toute épreuve. En configurant correctement SPF et DKIM, vous préparez le terrain pour le protocole qui chapeaute le tout : DMARC. C'est lui qui s'appuiera sur les résultats de SPF et DKIM pour dire aux serveurs de réception quoi faire des emails qui échouent aux vérifications, vous donnant un contrôle total sur la réputation de votre domaine.

Quel impact concret sur la performance de vos campagnes ?

Maintenant, passons de la théorie à la pratique. Avoir une configuration SPF et DKIM nickel n'est pas juste un truc de technicien à rayer sur une to-do list. C'est un levier direct pour améliorer le retour sur investissement de vos campagnes de prospection. Chaque email que vous envoyez est un petit investissement, et son succès commence par une chose simple : arriver à destination.

Quand vous lancez une campagne avec un outil comme Scraap.ai, vous visez des prospects que vous avez soigneusement choisis. La délivrabilité, c'est le socle de toute votre stratégie. Sans elle, même le message le plus percutant restera lettre morte.

Gagner la confiance des filtres anti-spam

Les fournisseurs de messagerie, comme Google ou Microsoft, sont devenus de vrais cerbères. Ils passent au crible des centaines de signaux pour juger si un email est fiable ou s'il doit finir aux oubliettes, dans le dossier spam. L'authentification via SPF et DKIM est l'un des signaux les plus forts que vous puissiez leur envoyer.

En prouvant que vous êtes bien qui vous dites être (SPF) et que votre message n'a pas été altéré en chemin (DKIM), vous commencez à bâtir une réputation solide. Les filtres anti-spam vous identifient alors comme un expéditeur sérieux. Les bénéfices sont immédiats :

- Un meilleur taux d'ouverture : Vos emails atterrissent dans la boîte de réception principale, là où ils ont toutes les chances d'être vus et ouverts.

- Un taux de réponse en hausse : Un email qui inspire confiance, qui arrive au bon endroit, a logiquement bien plus de chances de provoquer une réaction.

Voyez votre réputation d'expéditeur comme un score de crédit. Chaque email bien authentifié, c'est comme une mensualité payée à temps : votre score grimpe. À l'inverse, un email non authentifié est un incident de paiement qui dégrade votre note et alerte les "banques" (les fournisseurs de messagerie).

Éviter le cauchemar des listes noires

Le pire scénario pour une équipe de prospection ? Se retrouver avec son nom de domaine sur une liste noire (blacklist). C'est la mort clinique de vos campagnes. La plupart de vos emails seront bloqués d'office, mettant un coup d'arrêt brutal à vos efforts commerciaux pendant des jours, parfois des semaines.

Une mauvaise configuration SPF et DKIM (ou pire, leur absence) laisse la porte ouverte à l'usurpation d'identité. Des personnes malintentionnées pourraient envoyer des spams en se faisant passer pour vous, anéantissant la réputation que vous avez mis des mois à construire. Une authentification solide est votre meilleure assurance-vie contre ce risque. Elle garantit que seul le trafic légitime, le vôtre, est associé à votre nom.

Bien sûr, la technique ne fait pas tout. La qualité de votre liste de contacts est tout aussi cruciale. Pour approfondir le sujet, jetez un œil à notre guide complet pour vérifier un email avant de l'ajouter à vos listes et protéger votre délivrabilité.

Pour faire simple : une configuration technique irréprochable donne à votre message sa chance d'être lu. C'est ce qui transforme vos efforts de prospection, souvent intenses, en véritables opportunités de business.

Les questions que tout le monde se pose sur SPF et DKIM

Se lancer dans la configuration de SPF et DKIM, c'est un peu comme ouvrir le capot de sa voiture : ça peut vite devenir intimidant. Pour vous aider à y voir plus clair et à finaliser votre installation sans stress, voici les réponses aux questions les plus fréquentes.

Une fois mes enregistrements ajoutés, sont-ils actifs tout de suite ?

Pas tout à fait. Une fois que vous avez publié vos enregistrements SPF et DKIM dans la zone DNS de votre domaine, il faut un peu de patience. Internet a besoin de temps pour prendre en compte ces changements.

On appelle cette phase la propagation DNS. Officiellement, elle peut durer jusqu'à 48 heures, mais dans la pratique, c'est souvent beaucoup plus rapide, généralement quelques heures. Pour ne pas rester dans le flou, servez-vous d'outils de vérification en ligne. Ils vous permettront de voir en temps réel si vos nouveaux enregistrements sont bien visibles partout dans le monde.

Est-ce que je risque de bloquer mes propres emails avec une mauvaise configuration ?

Oui, et c'est malheureusement un piège classique. Le danger principal vient d'une utilisation un peu trop zélée du qualificateur "-all". Si vous mettez cette règle en place sans avoir listé absolument tous les services qui envoient des emails en votre nom (pensez à votre CRM, votre outil de newsletter, la plateforme de support client, etc.), vous leur coupez tout simplement l'accès.

Pour éviter ce scénario catastrophe, la méthode la plus sûre est de commencer en douceur avec le qualificateur

"~all"(échec souple). C'est une façon de dire aux serveurs de réception "soyez méfiants avec les emails qui ne viennent pas de ma liste, mais ne les bloquez pas tout de suite". Profitez de cette période pour bien surveiller vos envois, et ne basculez sur le"-all"que lorsque vous êtes certain à 100 % que toutes vos sources légitimes sont bien dans votre enregistrement SPF.

Je dois vraiment configurer SPF et DKIM pour mon domaine pro ?

La réponse est un grand oui. Si vous utilisez une adresse email professionnelle avec votre propre nom de domaine (par exemple, [email protected]) via un service comme Google Workspace ou Microsoft 365, ce n'est même pas une option, c'est une obligation.

Ces plateformes vous fournissent d'ailleurs les enregistrements exacts à ajouter à votre DNS. Les ignorer, c'est prendre le risque énorme que vos emails, y compris ceux de vos campagnes de prospection, soient rejetés en masse par les serveurs de vos destinataires.

Comment faire quand on utilise plusieurs outils pour envoyer des emails ?

C'est le cas de la plupart des entreprises aujourd'hui. La solution est de tout centraliser au sein de vos enregistrements DNS pour que rien ne soit laissé au hasard.

Voici la marche à suivre :

- Pour SPF : Il ne peut y avoir qu'un seul et unique enregistrement SPF pour votre domaine. Pour autoriser plusieurs services, il suffit d'ajouter des

include:. Votre enregistrement ressemblera alors à quelque chose comme :v=spf1 include:_spf.google.com include:sendgrid.net include:mailchimp.com ~all. - Pour DKIM : C'est différent. Chaque service d'envoi vous donnera sa propre clé et son propre "sélecteur". Vous créerez donc un enregistrement DKIM (de type TXT ou CNAME) pour chaque plateforme. Il est donc tout à fait normal d'en avoir plusieurs dans votre zone DNS.

Le plus important est de penser à garder cette liste à jour. Chaque fois que vous commencez à utiliser (ou que vous arrêtez d'utiliser) un outil qui envoie des emails pour vous, pensez à mettre à jour votre configuration DNS.

Prêt à transformer votre prospection manuelle en une machine à leads qualifiés ? Avec Scraap.ai, automatisez l'extraction, l'enrichissement et la qualification de vos prospects sans écrire une seule ligne de code. Découvrez comment Scraap.ai peut accélérer votre croissance dès aujourd'hui.